ZEROLOGON POZWALA NA PRZEJĘCIE KONTROLERA DOMENY W 3…2..1…

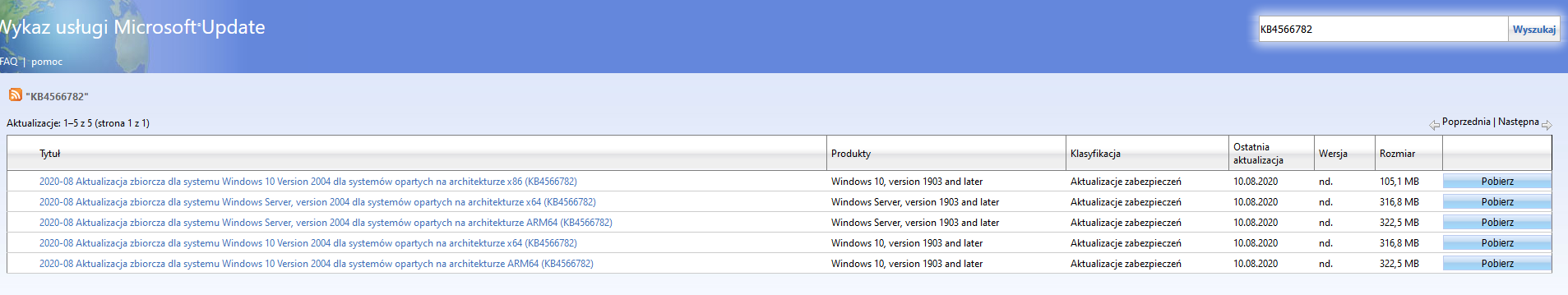

Przy okazji każdego Centrum Bezpieczeństwa Xopero przypominamy, jak istotne są regularne aktualizacje. Niestety, na własnej skórze mogą przekonać się o tym wszystkie organizacje, które w terminie nie zastosowały sierpniowych aktualizacji Microsoftu. Wtedy, bez większego echa załatana została luka CVE-2020-1472 (10/10) umożliwiająca podniesienie uprawnień w protokole zdalnym Netlogon (MS-NRPC).

CVE-2020-1472 (aka Zerologon) dotyczy wszystkich obsługiwanych wersji systemu Windows Server od 2008 wzwyż. Zagrożenie jest jednak największe w przypadku serwerów, które działają jako kontrolery domeny Active Directory w sieciach korporacyjnych.

Luka wynika z błędu w schemacie uwierzytelniania kryptograficznego używanego przez Netlogon Remote Protocol. Netlogon korzysta z algorytmu AES, w trybie CFB8. Ten wykorzystuje dość często spotykany w kryptografii IV, a inżynierowie Microsoftu wymagają żeby składał się on z samych zer (!). Wystarczy 256 prób (a można próbować do woli), aby serwer zaakceptował logowanie – to powinno zająć ok…3 sekund.

Atakujący może zmienić hasło kontrolera domeny, przechowywane w usłudze AD, a następnie wykorzystać je do uzyskania poświadczeń administratora. Podatność nie wymaga posiadania żadnego konta, exploit jest szybki i działa bardzo stabilnie, dotyka wszystkich obsługiwanych serwerów Windows i umożliwia pełen dostęp do administratora domeny.

W ciągu ostatniego tygodnia opublikowano wiele proofs-of-concept (PoC), a efektywność wielu z nich została potwierdzona. Exploit ten znalazł również zastosowanie w najnowszej wersji Mimikatz.

Badacze z Secura opublikowali skrypt Pythona, który organizacje mogą wykorzystać do sprawdzenia, czy kontroler domeny jest podatny na ataki.

Zerologon – jak się chronić?

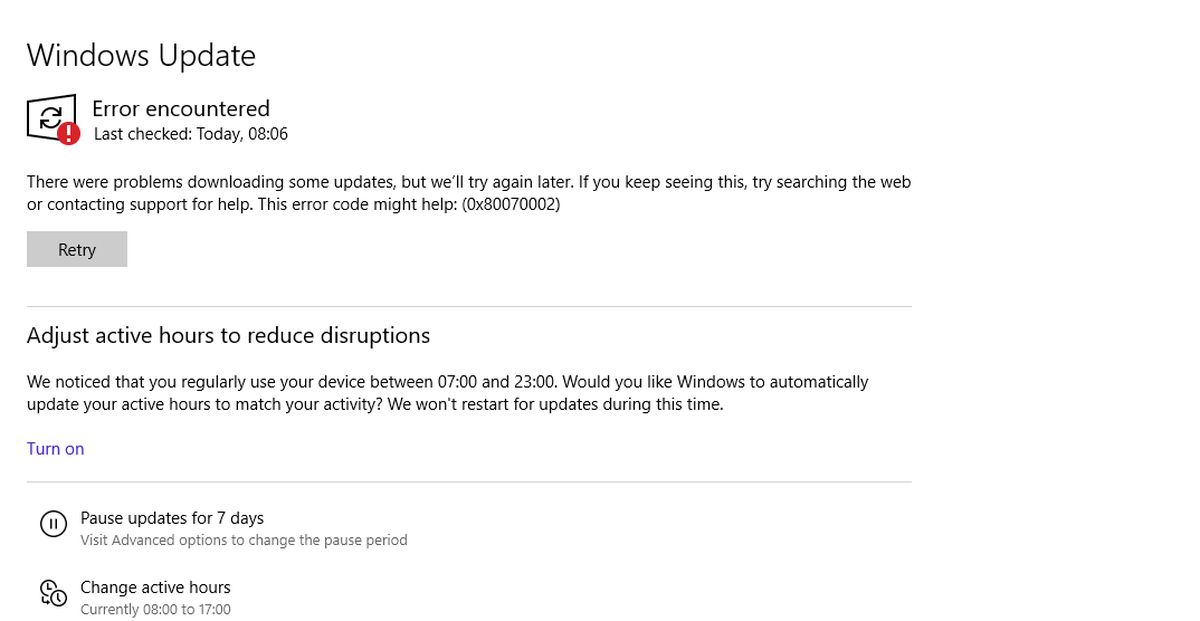

Systemy, które otrzymały sierpniową poprawkę są zabezpieczone przed atakiem. Aktualizacja kontrolerów domeny usługi Active Directory umożliwi domyślną ochronę urządzeń z systemem Windows. Pełne środki zaradcze zadziałają dopiero po wdrożeniu przez organizację trybu wymuszania kontrolera domeny, który wymaga aby wszystkie urządzenia używały bezpiecznego NRPC. Choć organizacje mogą wdrożyć go natychmiast, od 9 lutego 2021 r. kontrolery domeny zostaną domyślnie przełączone w tryb wymuszania.